上海观安信息技术股份有限公司

案例应用场景

随着攻击技术的发展和攻击方式的多元化,网络攻击防御的相关应用越来越广泛,企业和公民的信息安全保护不但是每个网络使用者和维护者关心的焦点,也被提升到国家信息安全战略角度。工业互联网的快速发展,表现出跨行业、全球化、快速变异等特点。而这也让工业互联网的安全风险也变得越来越高,这包括:

1.同时针对工业互联网中各应用系统、工业控制系统、基础设备的攻击威胁也越来越频繁,危害性和社会影响越来越严重。

2.安全事件发生更为偏向有组织、有针对性,而有些攻击威胁更是趋向于渗透、潜伏的方向发展,这也让安全防范也变得更为困难。

3.工业控制系统大多种类复杂、老旧系统共存。许多工业控制系统中无法安装主机检测防护类agent,这也让生产网内缺乏安全检测的防护手段。

面向工业互联网企业的入侵诱捕系统是在现有工业互联网安全体系基础上进一步增强威胁感知和预警能力,以及降低内外部风险,同时,系统以多种方式共享情报,通过把攻击数据上传至网络攻击行为分析自系统,通过配合其它系统上传的数据,进一步的综合性分析,实现对网络攻击路径跨网追踪。

通过建设“面向工业互联网企业的入侵诱捕系统”,可以实现对工业互联网中入侵行为提供高精度监测与报警,并对入侵进行有效的引流,减少业务系统受到的攻击。同时,在入侵实时过程中对攻击行为进行捕获,进而生成有效的入侵行为画像和预警情报,并为工业互联网安全分析监测系统提供攻击有效数据与情报,为进一步攻击溯源、智能联动防护等提供数据与情报支撑。形成除边界防护之外的第二道防线,实现全网有效安全防护能力提升。

案例方案内容

一、总体情况

系统的总体目标是,通过利用欺骗防御技术,通过使用虚假的响应、以及假动作、误导等伪造信息来实现阻挠或者推翻攻击者的认知过程,扰乱其攻击进程。同时对攻击者的攻击样本、网络数据等进行综合分析,记录其攻击特性与攻击指纹等信息,实现对攻击者的画像以及攻击过程溯源。最后通过威胁展示的方式,对威胁行为、攻击者特征以及持续性、有针对性的目标源的攻击进行预警,达到提前防范的目的。

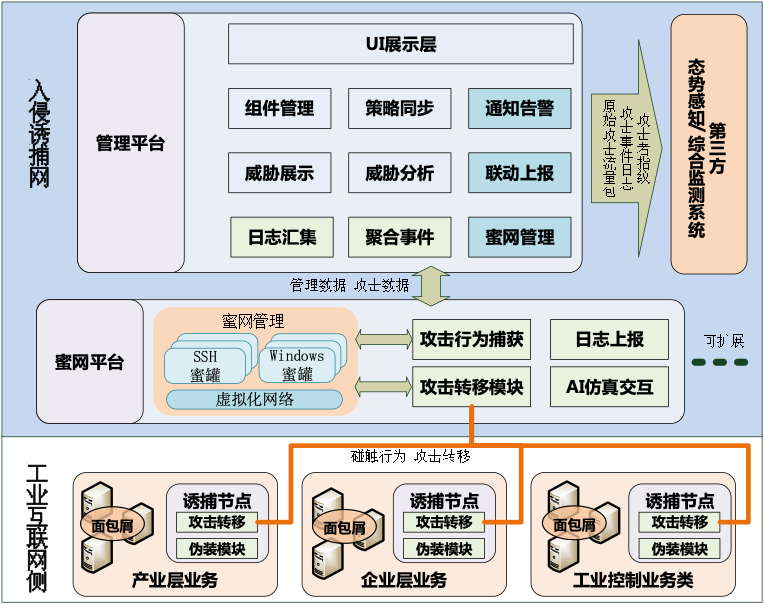

面向工业互联网企业的入侵诱捕系统的系统架构如图1所示。系统主要分为两部分,入侵诱捕管理侧与工业互联网侧,从而实现蜜网与业务网络的隔离,确保对业务系统的安全保障与自身的安全防护能力。

入侵诱捕管理侧主要提供了对面向工业互联网企业的入侵诱捕系统的管理、监测、可视化管理等功能。具体部署组件包括:管理平台、蜜网平台;

蜜网平台是在后端的少量沙盒主机上集中部署多个蜜罐沙盒,这些沙盒会被前端的多个诱捕节点所关联,同时通过安装在蜜网平台上的管理进程监控和记录蜜罐中的活动。一个蜜网平台可以创建多个蜜网子网,每个子网包含多个蜜罐,可以在每个子网网关上配置,是否允许蜜罐对外访问。

管理平台包含威胁显示和策略管理,管理服务端通过界面显示和分析实时的安全事件,根据策略判断是否发出告警、邮件及情报共享等功能。同时,管理平台会对攻击者进行画像,并记录攻击者的多种指纹信息,操作行为习惯,操作的工业相关指令等内容。而这些攻击情报信息都可以通过分享功能提供给第三方的分析平台于安全防御系统,实现更为深层次的联动智能防护。

工业互联网侧主要是为产业层、企业层、工业控制层提供诱饵散播、入侵诱捕、攻击转移等防护功能,部署的主要组件包括:面包屑与诱捕节点。

1.面包屑

由于诱捕节点是被动放置,等待攻击者触碰,因此,需要有一些手段来提高攻击者对诱捕节点访问的几率,面包屑就因此而产生。面包屑是撒放在用户真实主机上的诱饵,一旦这样的主机被攻陷,攻击者往往会收集主机上的信息,以达到渗透和横向移动的目的,这时候,我们撒放的诱饵信息就有可能被攻击者所发现,从而误导攻击者去攻击诱捕节点。

2.诱捕节点

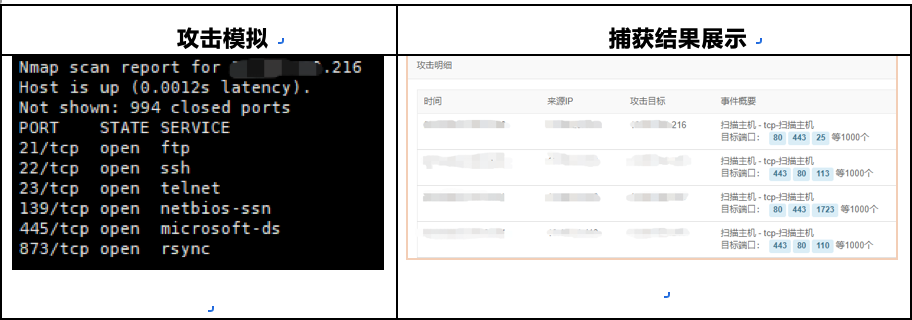

分布再各个业务区域中,并伪装城不同的系统与服务,从而吸引与捕获攻击,一旦捕获攻击或访问行为,则把访问与攻击转移至蜜网中。同时把触碰信息日志上传至管理端。图2中是诱捕节点在受到攻击扫描后,所捕获的到的结果;

二、典型应用案例

1.工业互联网外网情报探测应用

在实际建设中,用于工业互联网入侵诱捕系统作为攻击情报与分析的一套系统,将一个诱捕节点伪装为工业系统映射至公网,用来探测来自互联网上的针对工业系统威胁攻击。在部署一周的情况下,共产生3000+的不同源IP的攻击行为,5w+的端口触碰事件,10w+的服务扫描和攻击事件。其中发现了多个新型蠕虫病毒,这些监测数据有效的为进一步工业互联网防护、监测、态势感知提供了情报数据。攻击画像情报,也为攻击溯源提供情报支撑。

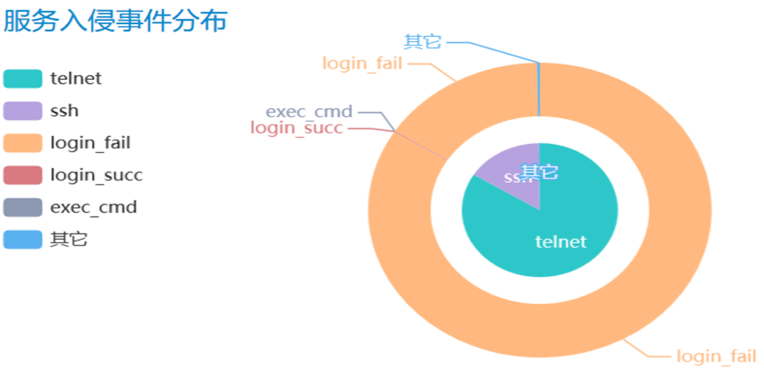

本项目中,用于工业互联网的入侵诱捕系统通过分析威胁性较大的服务入侵类事件,可以看出攻击者的偏好以telnet, ssh为主,多数都是通过暴力猜解的手段来进行攻击。

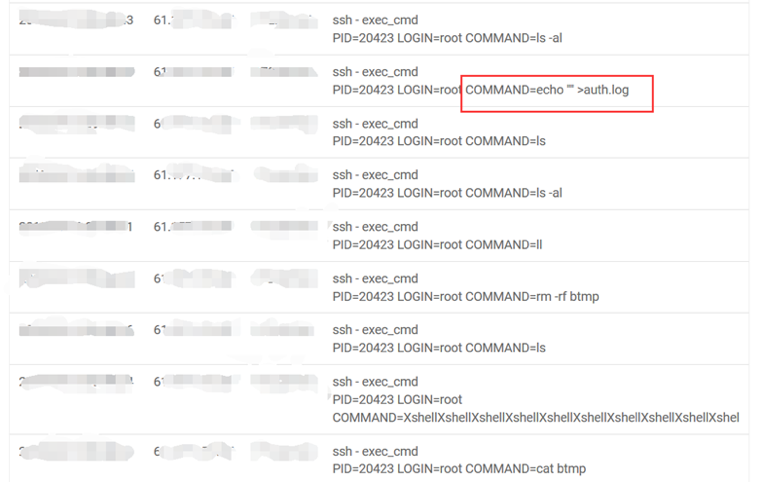

而在查看一个攻击源的详情时,发现其在ssh蜜罐上在做大量信息收集的工作,并妄图擦除攻击痕迹,但这些行为都已被系统捕获并记录。

2.工业互联网企业内网办公应用

在一工业互联网企业办公网络环境下,部署入侵诱捕系统。由于工业互联网企业办公网络,其涵盖的应用主要包括,自动化办公类,如:ERP、PLM、CAX、OA、财务应用等系统;生产信息自动化管理类,如:MES等系统。虽然在网络中也进行了对外网、内部区域的细化管理与控制,单内部网络之间,尤其是同VLAN、同区域内并没有很好的防护措施,针对一些变种的病毒、与潜伏攻击(如乌克兰电厂时间,根据报道其实攻击者在很早之前就入侵了系统,只是在特定时间,才开始了破坏性攻击),而这都无法进行有效的监测。

而在工业控制层中,如MES系统,需要与许多生产设备进行对接,而由于生产低延时、高可靠的需要,也同时由于工业生产区的许多设备都新老不一,系统种类繁多,很难部署agent或其他类的防护设备。因此本项目中采用了用于互联网的入侵诱捕系统,预期实现对不同办公网络之间、VLAN之间、工业控制网络内部的横向移动攻击,包括蠕虫、木马类攻击,来自内部的恶意扫描、访问、控制等内容,并收集相关攻击者指纹、攻击行为、操作内容和原始流量报文,便于对攻击者溯源、证据留存或通过态势感知等第三方系统进一步分析。

本次在部署4个小时后,系统捕获到攻击源13+。攻击异常行为包括:攻击TCP445、7、15555等端口。通过进一步的分析与确认,发现攻击来自SMB蠕虫病毒,手机APP NetBIOS嗅探与ICMIBC Trojan。并发现了全新的蠕虫病毒,这也是传统的安全监测设备未能发现该病毒攻击的主要原因。

在应用效果方面,通过本系统的建设,可有效地提升工业互联网企业内网包括工业控制网络的安全性,提供了内网安全检测管控方案,保障了工业互联网企业工厂内网环境和敏感数据的安全性,增加了企业对社会的贡献和价值,提升了企业社会形象。并实现:

1.再零干预原有工业控制网络的情况下,提升了对工业控制网络的安全防护能力

由于入侵诱捕网络为旁路部署,对原有网络架构和工业控制设备零干预。再无需改变工厂网络结构、无需再工业控制设备或主机安装agent的情况下,实现了对网络之间的横向移动、威胁行为、蠕虫、木马等病的的监测诱捕,有效的提升了工厂内网中的安全保障能力。

2.增强了工业互联网企业的工厂内网防御能力,扩大了防御面积

通过部署本系统,将攻击检测和防御从安全域的边界下沉到安全域内部,并且高效的探针部署可以调整覆盖区域,从而在每个安全域内部铺开,从而实现了对办公网、工业控制网络等工厂内网全域的攻击检测和处置。

3.有效检测APT 的检测能力

创新项目针对APT这种高隐蔽性、长期的定点渗透有很强的辅助分析能力,一旦APT攻击得手之后,将会对企业的名誉和生产经营活动产生非常严重的后果,然而目前的传统安全设备无法有效的侦测APT攻击,本项目是对传统安全产品的有力补充。

4.提供了一种新型的保护应用系统新思路

本系统提供的自定义蜜罐功能,用户可以根据自己的业务特殊性,部署和己方业务强相关的、具有特殊性的应用程序,并且保持蜜罐内的监控体系,已达到极致的仿真效果,从而转移攻击者的目标,欺骗诱导攻击者,保护应用系统。

实施效果和创新

暂无

总结

针对企业内网防御面临的难题,如基于规则无法发现新威胁,海量告警信息需要大量的人力成本,发现威胁滞后等,面向工业互联网入侵诱捕系统的建设,可达到以下的目标:

1.不改变网络架构的部署

实施不需要变更网络构架,不需要对接核心交换,所以系统的部署推广不需要考虑目标企业的网络构架,可以灵活的提供软件部署和硬件部署。

2.部署敏捷灵活

以一种低侵入式部署方式,部署在企业安全薄弱环节,依据强大的诱捕节点横向扩展能力以及诱捕节点形态动态变换能力,可以灵活调整覆盖区域,快速增减检测区域和改变诱捕服务。在部署、维护、新增等阶段均不会影响现有业务,不会造成业务稳定性波动或者网络波动。

3.部署成本低

使用的单主机生成多诱捕节点关键技术,提供了一种可以大面积覆盖安全区域的部署方式,并且对硬件资源要求不高,以极低的成本覆盖尽可能多的安全区域,部署成本低。

4.能仿真多种业务场景

除了出场自带的多种高仿真蜜罐与工业仿真蜜罐,系统还具有强大的自定义蜜罐功能,根据企业业务的特点部署跟业务相关的应用,并自动保持蜜罐的监控体系,从而增强伪装性,吸引攻击者。

5.能发现广泛攻击而不是特定攻击

与传统的安全设备基于特征只能检测特定攻击不同,该系统是根据欺骗防御的理念,诱捕节点对正常用户透明,一旦诱饵被触碰,可疑行为的概率非常高,所以能发现广泛攻击。

6.与已有安全设备和平台对接能力

诱捕系统被触发后,除了产生告警外,还可以通过标准的协议和接口与已有的安全设备和平台进行对接,形成闭环联动。

所以,面向工业互联网入侵诱捕系统的建设具有很强的示范和推广意义,有利于项目在工业互联网中推广,也利于在其他行业网络中大规模推广。

专家点评

本项目建设的“面向工业互联网入侵诱捕系统”,利用欺骗防御技术,实现对攻击威胁的捕获与攻击行为的检测,有效的提高了检测告警的准确率,并提供了对未知威胁的检测的一种手段。弥补了传统防护的不住,为工业互联网安全防护增加了一道防护体系。这对工业互联网的发展,尤其是工业互联网安全保障提供了一种全新的防护手段,为威胁溯源、智能防护提供了很好的情报数据支撑。有助于推动工业互联网健康快速的发展,提升企业工业互联网安全保障能力。